المدونة التقنية

تحليلات معمّقة في الأمن السيبراني وهندسة الذكاء الاصطناعي وبنية البرمجيات — من الفريق الذي يبني الأنظمة ويختبرها يومياً.

تطور تهديدات التصيد الاحتيالي

تطور تهديدات التصيد الاحتيالي في المشهد الرقمي الحالي، يظل التصيد الاحتيالي أحد أهم التهديدات لأمن المؤسسات. ورغم تقدم مرشحات البريد الإلكتروني وبروتوكولات الأم…

الأهمية البالغة لأمن الويب في العصر الحديث

الأهمية البالغة لأمن الويب في العصر الحديث في المشهد الرقمي شديد الترابط اليوم، يعمل موقعك الإلكتروني كبوابة رئيسية بين علامتك التجارية والسوق العالمي. ومع ذلك،…

من التحليل الساكن إلى الاستجابة الديناميكية: لماذا يفشل مركز العمليات الأمنية (SOC) التقليدي

من التحليل الساكن إلى الاستجابة الديناميكية: لماذا يفشل مركز العمليات الأمنية (SOC) التقليدي نرى ذلك في بيئات العملاء مراراً وتكراراً: في عام 2026، لم يعد اكتشا…

أعلى 10 ثغرات في OWASP: ثغرات الويب التي نجدها في كل اختبار اختراق مؤسّسي تقريباً

أمن تطبيقات الويب ليس مربّع تحقّق لمرة واحدة — بل انضباط مستمر. بعد إجرائنا اختبارات اختراق لعملاء مؤسسيين عبر الخليج وتركيا وأوروبا، رصد فريقنا الحاصل على شهاد…

دورة حياة تطوير البرمجيات: ما يجب على كل قائد أعمال معرفته

دورة حياة تطوير البرمجيات: ما يجب على كل قائد أعمال معرفته لم تعد البرمجيات مجرد اهتمام تقني فحسب، بل أصبحت أصلاً من أصول الأعمال. ومع ذلك، لا تزال العملية وراء…

كيف نختبر تطبيقات الويب والجوال الجديدة قبل التسليم: عملية ضمان الجودة والتأكيد الكاملة لدينا

كل تطبيق تُسلِّمه Arekan يمرّ بعملية اختبار مُهيكَلة متعدّدة الطبقات قبل أن يصل إلى مستخدميك. يتعامل فريقنا مع الاختبار لا كمرحلة واحدة بل كانضباط يسير بالتوازي…

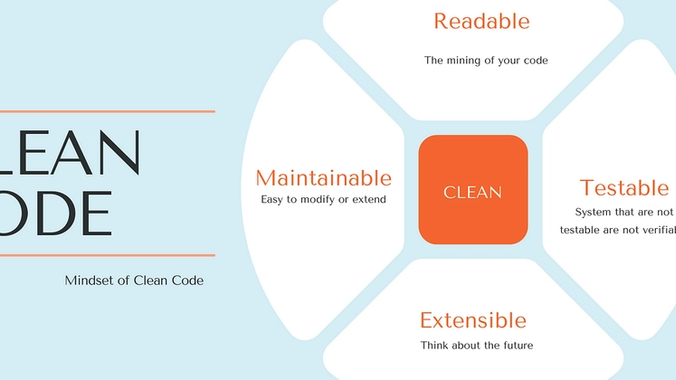

فنّ الكود النظيف: لماذا قابلية الصيانة هي سرّ البرمجيات القابلة للتوسّع

أبعد من بناء الجملة: ما هي البرمجة فعلاً؟ كثيراً ما يُساء فهم البرمجة على أنها فعل بسيط يتمثّل في طباعة تعليمات على الحاسوب. في الحقيقة، البرمجة الحديثة شكل متط…

أساسيات أمن الويب التي يجب على كل مطوّر واجهة أمامية معرفتها

يبدو الأمن غالباً مشكلةً تخص الواجهة الخلفية. الـ Backend هو الذي يتحقق من المدخلات، ويدير المصادقة، ويحفظ البيانات بأمان. أما الـ Frontend فيكتفي بعرض ما يستلم…

لماذا تهمّ مقاييس Core Web Vitals أكثر مما تظن؟

هل ضغطت يوماً على رابط موقع وانتظرت… وانتظرت… ثم غادرت؟ إذن أنت تفهم Core Web Vitals بالفعل، فقط لم تكن تعرف اسمها. أعطت Google صفة رسمية لما طالما شعر به المست…

ما هو الذكاء الاصطناعي؟ مقدّمة تقنية لمشهد الذكاء الاصطناعي في 2026

عندما أسّست Arekan، لم أتوقّع سرعة تطوّر الذكاء الاصطناعي إلى هذه الدرجة. اعتباراً من عام 2026، لم يعد السؤال "ما هو الذكاء الاصطناعي؟" يعني مجرّد "آلات تتعلّم"…

هل يمكن الوثوق بالذكاء الاصطناعي؟ ثلاثة أسئلة حاسمة

أصبح سؤال الثقة بالذكاء الاصطناعي أكبر جدل فلسفي وتقني في 2026. أسمعه في كل محادثة استشارة ذكاء اصطناعي تُجريها Arekan مع عملائها. لم يعد السؤال "هل ينبغي أن أث…

لماذا تفشل معظم أنظمة التداول بالذكاء الاصطناعي في الأسواق الحقيقية؟

تُؤدّي معظم أنظمة التداول المعتمدة على الذكاء الاصطناعي أداءً جيداً في البيئات المضبوطة لكنها تنهار تحت ظروف السوق الحقيقية. نادراً ما تكون المشكلة في دقّة التن…

الأمن يصبح المشكلة الأهم في البيئات المولَّدة بالذكاء الاصطناعي

لم يعد الذكاء الاصطناعي محصوراً في توليد النصوص أو الإجابة عن الأسئلة. الأنظمة الحديثة باتت قادرة على كتابة الكود، والتفاعل مع الـ APIs، ونشر البنية التحتية، وت…